مع اقتراب العودة إلى الحرم الجامعي، يصبح تأمين حاسوبك المحمول أمرًا بالغ الأهمية لحماية بياناتك الشخصية ومنع الوصول غير المصرح به. إليك خطوات عملية ومدروسة لضمان أمان جهازك قبل بدء العام الدراسي.

![]()

روابط سريعة

1. إعداد وسائل التحقق المناسبة

بدايةً، تأكد من إعدادات التحقق المناسبة على جهازك المحمول. تعتبر بيانات اعتماد تسجيل الدخول إلى نظام التشغيل الخاص بك خط الدفاع الأول ضد الوصول غير المرغوب فيه، خاصة في الأماكن العامة مثل المكتبات، حيث قد يتمكن شخص ما من الوصول إلى جهاز الكمبيوتر الخاص بك إذا تركته دون مراقبة.

لا يشترط هنا استخدام أعلى مستويات الأمان. كلمة مرور قوية أو رمز PIN يفي بالغرض في معظم الحالات. توفر أنظمة Windows و macOS أيضًا ميزات Windows Hello و Touch ID (على التوالي) للمصادقة البيومترية، شريطة أن يحتوي جهازك المحمول على الأجهزة المطلوبة. تعتبر إجراءات المصادقة البيومترية هذه أقوى بكثير من كلمات المرور التقليدية، لذلك إذا كنت تشتري جهاز كمبيوتر محمول للدراسة، فابحث عن هذه الميزات.

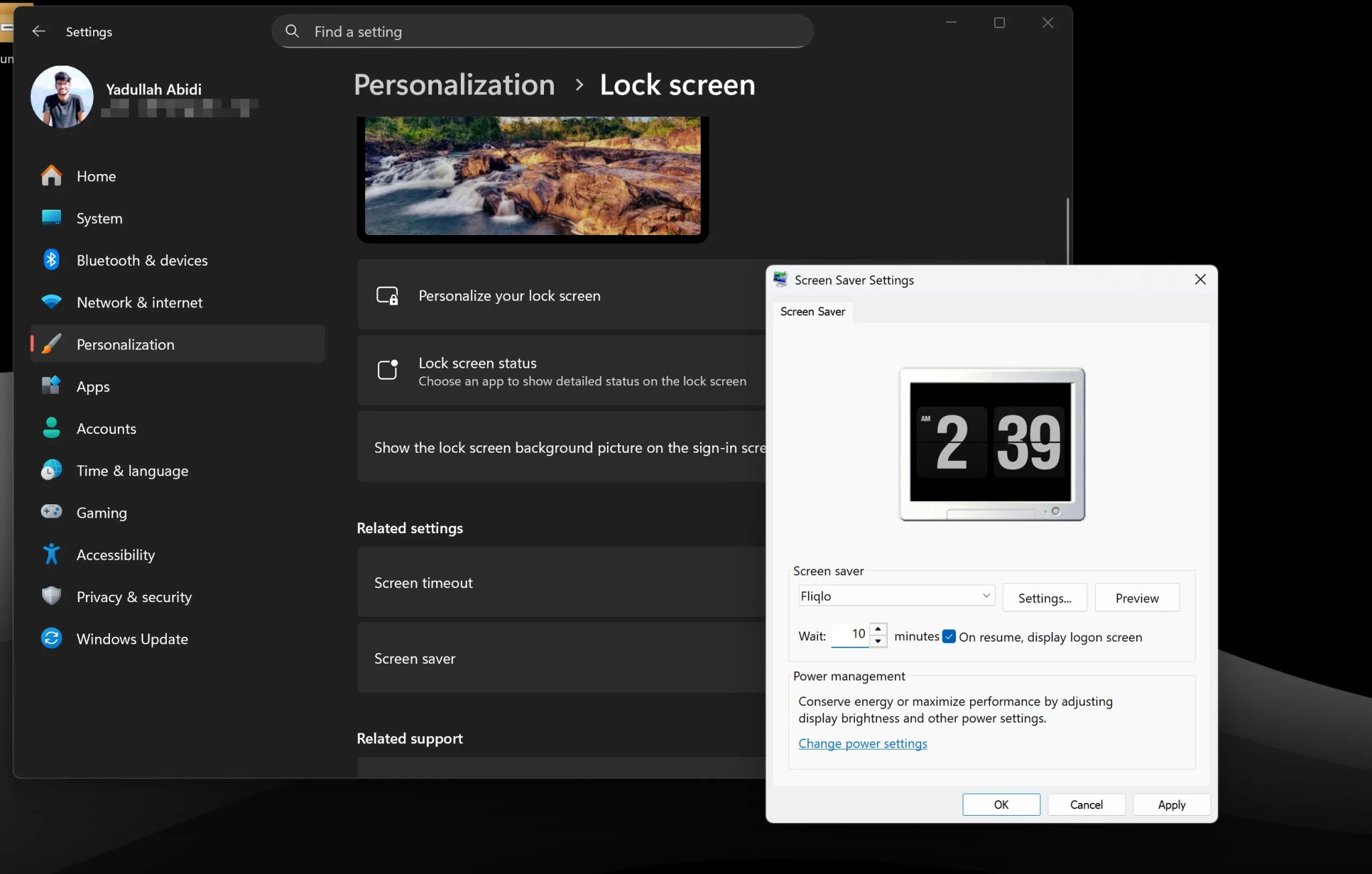

من المستحسن أيضًا إعداد قفل الشاشة التلقائي. في نظام Windows، ستجد هذا الإعداد في تطبيق إعدادات Windows ضمن Personalization > Lock screen > Screen saver. ما عليك سوى ضبط مهلة الشاشة على المدة التي تختارها (ويفضل أن تكون مدة قصيرة مثل 5 إلى 10 دقائق) وتأكد من تحديد خيار On resume, display logon screen. في نظام macOS، ستجد إعدادات مماثلة ضمن System Settings > Lock Screen > Start Screen Saver. هذه الإجراءات البسيطة تعزز أمان جهازك بشكل ملحوظ وتحمي بياناتك من الوصول غير المصرح به.

2. تفعيل المصادقة متعددة العوامل (MFA) على الحسابات الهامة

يُعد تفعيل المصادقة متعددة العوامل (MFA) على حساباتك الهامة إجراءً أمنيًا أساسيًا يجب أن يكون مُفعلًا بالفعل. ولكن إذا لم تقم بذلك حتى الآن، فالآن هو الوقت المناسب للبدء في حماية بياناتك.

يُعتبر إعداد المصادقة متعددة العوامل (MFA) بمثابة خط الدفاع الأول الذي يأمل المتسللون ألا تتخذه لحماية بريدك الإلكتروني أو أي حسابات أخرى. تعتمد هذه الطريقة على إرسال رمز مرور لمرة واحدة (OTP) إلى حساب آخر أو جهاز تملكه. بهذه الطريقة، حتى إذا تمكن أحد المتسللين من الحصول على كلمة مرورك، فلن يتمكن من تسجيل الدخول إلى حسابك، مما يمنحك طبقة حماية إضافية.

يمكنك تأمين حسابات Gmail و Outlook وغيرها باستخدام المصادقة متعددة العوامل (MFA). غالبًا ما يطلب منك بريدك الإلكتروني أو حسابك الآخر عبر الإنترنت تلقائيًا إعداده بعد تسجيل الدخول. إذا لم يحدث ذلك، إليك كيفية إعداد المصادقة الثنائية (2FA) على خدمات البريد الإلكتروني الأكثر شيوعًا. تفعيل المصادقة الثنائية أو المصادقة متعددة العوامل يقلل بشكل كبير من خطر اختراق حساباتك ووصول غير مصرح به إلى معلوماتك الشخصية والمالية.

Gmail

تفعيل المصادقة الثنائية (2FA) على Gmail عملية سهلة تتم ببساطة عن طريق تحديث إعدادات حسابك في Google. تعتبر المصادقة الثنائية خطوة أمان إضافية لحماية حسابك من الوصول غير المصرح به.

- انتقل إلى حساب Google الخاص بك، قم بتسجيل الدخول، ثم انقر على علامة التبويب الأمان. هذه الخطوة ضرورية للوصول إلى إعدادات الأمان الخاصة بحسابك.

- مرر لأسفل وانقر على التحقق بخطوتين. قد يُطلب منك تسجيل الدخول مرة أخرى للتأكد من هويتك.

- حدد خيار تسجيل الدخول الذي يناسب احتياجاتك. يمكنك الاختيار من بين عدة طرق، مثل استخدام رمز يتم إرساله إلى هاتفك أو استخدام تطبيق مصادقة.

يمكن لـ Google إرسال كلمات المرور المؤقتة (OTP) عبر الرسائل النصية القصيرة (SMS)، ولكن الطريقة الأكثر أمانًا هي استخدام تطبيق Google Authenticator لإنشاء كلمات المرور المؤقتة محليًا على جهازك. هذا التطبيق متاح لكل من نظامي التشغيل Android و iOS، ويمكن استخدامه أيضًا لحماية حسابات أخرى. استخدام تطبيق Google Authenticator يقلل من خطر اعتراض رموز SMS، مما يوفر حماية أفضل لحسابك. ننصح بشدة باستخدام هذا التطبيق لتعزيز أمان حسابك في Gmail وحساباتك الأخرى.

Outlook

يمكنك أيضاً تفعيل حماية المصادقة الثنائية (2FA) على Outlook.com، وهو ما يختلف عن برنامج أوتلوك المثبت على جهازك المكتبي. لحماية حسابك على Outlook.com بشكل فعال، اتبع الخطوات التالية:

- انتقل إلى صفحة حساب Microsoft الخاص بك، ثم انتقل إلى قسم الأمان (Security). هذه الخطوة ضرورية للوصول إلى إعدادات الأمان الخاصة بحسابك.

- اختر خيار التحقق بخطوتين (Two-step Verification)، ثم حدد تشغيل التحقق بخطوتين (Turn on two-step verification)، وانقر على التالي (Next) للمتابعة. تفعيل هذه الميزة يضيف طبقة أمان إضافية لحسابك.

- من هنا، يمكنك إعداد تطبيق مصادقة (authenticator app) ليعمل مع Outlook.com. تطبيقات المصادقة توفر رموزاً فريدة تستخدم بالإضافة إلى كلمة المرور لتسجيل الدخول.

بالإضافة إلى ذلك، يمكن إعداد طرق مصادقة ثنائية (2FA) أخرى باستخدام عنوان بريدك الإلكتروني ورقم الهاتف المرتبطين بحسابك. هذه الخيارات توفر مرونة أكبر في كيفية تأمين حسابك.

Proton Mail

لتفعيل المصادقة الثنائية (2FA) في Proton Mail، اتبع الخطوات التالية:

- انتقل إلى لوحة تحكم Proton Mail الخاصة بك، وقم بتسجيل الدخول، ثم انقر فوق علامة التبويب الحساب وكلمة المرور.

- ضمن قسم المصادقة الثنائية، قم بتفعيل شريط تمرير تطبيق المصادقة. سيؤدي هذا إلى تمكين استخدام تطبيق خارجي لتوليد رموز المصادقة.

- سيظهر لك رمز QR. قم بمسحه ضوئيًا باستخدام تطبيق Google Authenticator أو أي تطبيق مصادقة آخر متوافق لتفعيل المصادقة الثنائية. تأكد من حفظ مفتاح الاسترداد في مكان آمن في حال فقدت الوصول إلى تطبيق المصادقة.

لدى Proton أيضًا تطبيق المصادقة الخاص بها الذي يتفوق على جميع التطبيقات الأخرى، بما في ذلك تطبيق Google، لأنه يعالج أكبر عيوب الأمان في Google Authenticator، مما يوفر حماية إضافية لحسابك.

3. تشفير محركات التخزين الخاصة بك

يُعد تشفير محركات التخزين خطوة أساسية لحماية بياناتك الحساسة، خاصةً على أجهزة الكمبيوتر المحمولة. في حال فقدان جهازك، حتى إذا لم يتمكن السارق من تسجيل الدخول إلى نظام التشغيل Windows أو macOS، فإنه قد يتمكن من إزالة محرك التخزين فعليًا والوصول إلى بياناتك على نظام آخر. يمنع التشفير هذا السيناريو تمامًا، ويضمن بقاء معلوماتك في مأمن من الوصول غير المصرح به.

إذا كنت تستخدم جهاز كمبيوتر محمول يعمل بنظام Windows، فإن أداة تشفير القرص المدمجة من Microsoft، BitLocker، تعد خيارًا ممتازًا. ومع ذلك، تجدر الإشارة إلى أنها متوفرة فقط في إصدارات Windows 11 Pro و Enterprise و Education. لذا، من المفيد التحقق مما إذا كانت جامعتك توفر ترقيات لإصدار Education للطلاب. يتيح لك ذلك الاستفادة من ميزات الأمان المتقدمة التي يوفرها BitLocker لحماية بياناتك.

بالنسبة لمستخدمي macOS، تقدم Apple نظام FileVault، وهو نظام تشفير مدمج يمكنه تشفير مجلد المستخدم الرئيسي بأكمله. يمكن تهيئته من خلال تفضيلات النظام في macOS. إذا لم يكن BitLocker أو FileVault مناسبين لاحتياجاتك، يمكنك استخدام بدائل مثل VeraCrypt أو DiskCryptor، وكلاهما متاح لأنظمة Windows و Linux و macOS. توفر هذه الأدوات خيارات تشفير قوية ومرنة لتلبية متطلبات الأمان المختلفة.

ستختلف خطوات التشفير الأولية بناءً على نظام التشغيل الخاص بك، ولكن كلا من BitLocker و FileVault يمتلكان معالجات تهيئة مفيدة يمكنها إرشادك خلال عملية التشفير خطوة بخطوة. قد يستغرق الأمر بعض الوقت في البداية، ولكن محركات الأقراص ذات الحالة الصلبة (SSDs) الحديثة لن تشهد أي تأثير ملحوظ على الأداء أثناء الاستخدام العادي. وبالتالي، فإن فوائد الأمان تفوق أي تأثير طفيف محتمل على الأداء.

بمجرد اكتمال التشفير، سيتم تزويدك بمفاتيح استرداد يمكن أن تساعدك في استعادة البيانات في حالة نسيان كلمة المرور الخاصة بك. حافظ عليها آمنة – ويفضل أن يكون ذلك في مدير كلمات المرور – لأن فقدانها قد يجعل بياناتك غير قابلة للاسترداد. تعتبر هذه المفاتيح بمثابة “مفتاح احتياطي” لبياناتك المشفرة، لذا فإن حمايتها أمر بالغ الأهمية.

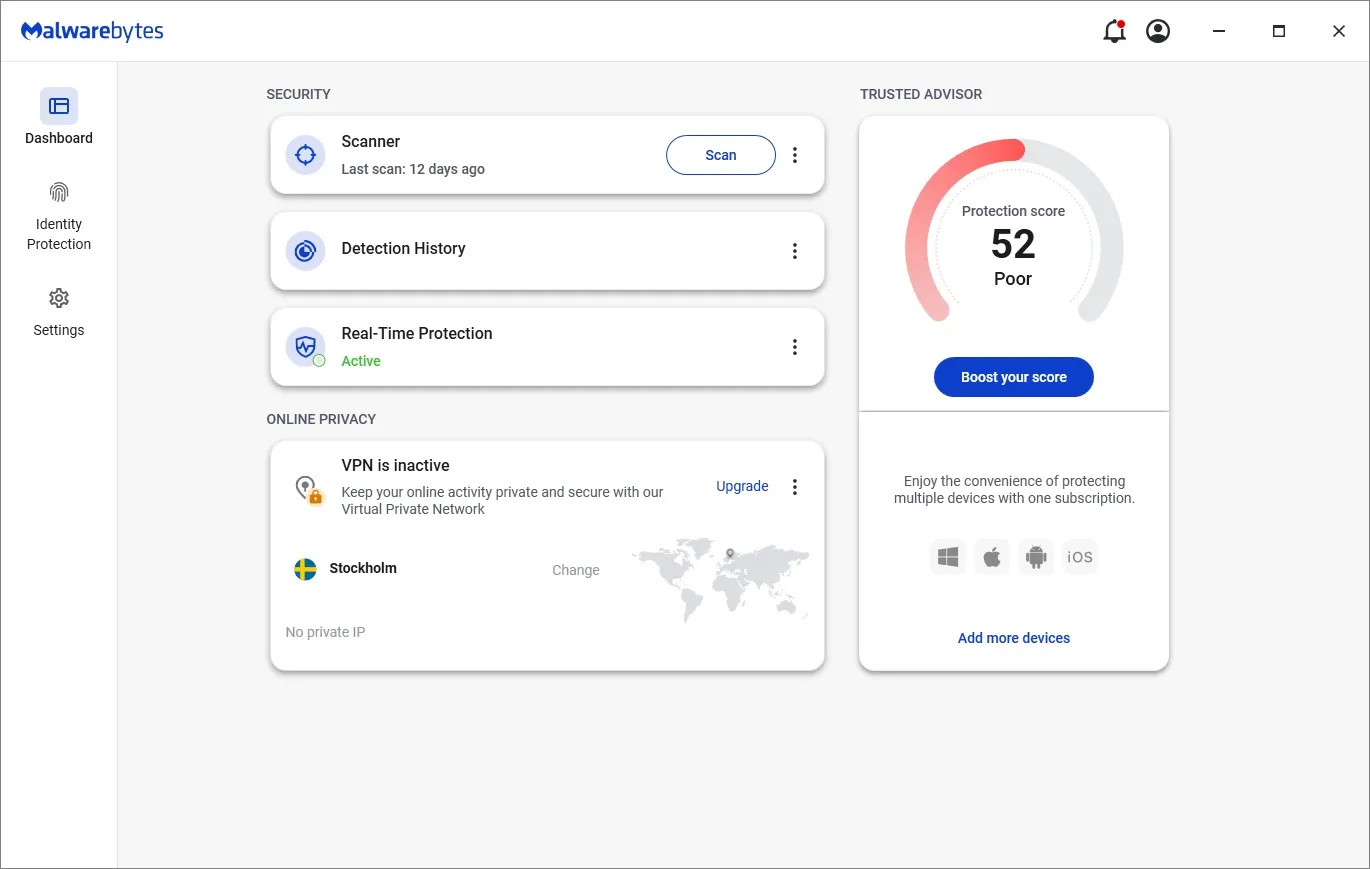

4. تأمين حماية كافية من البرامج الضارة

لا تحتاج بالضرورة إلى شراء أغلى برامج مكافحة الفيروسات أو البرامج الضارة. حلول بسيطة مثل Windows Security أو Malwarebytes يمكن أن تفي بالغرض وتوفر حماية جيدة.

تجنب الإصابة بالبرامج الضارة يعتمد بشكل كبير على ممارسات الأمن السيبراني الجيدة، مثل عدم تنزيل أو فتح الملفات من مصادر غير موثوقة. ومع ذلك، لا يزال هناك احتمال لتسلل البرامج الضارة إلى جهاز الكمبيوتر المحمول الخاص بك.

اعتمادًا على شدة الإصابة، يمكن أن يكون التخلص من البرامج الضارة من جهاز الكمبيوتر الخاص بك بسيطًا مثل إجراء فحص باستخدام برنامج متخصص لمكافحة البرامج الضارة. قد تتطلب الإصابات الأكثر خطورة قرص USB قابل للإقلاع لإصلاح النظام أو حتى إعادة تهيئة كاملة للنظام.

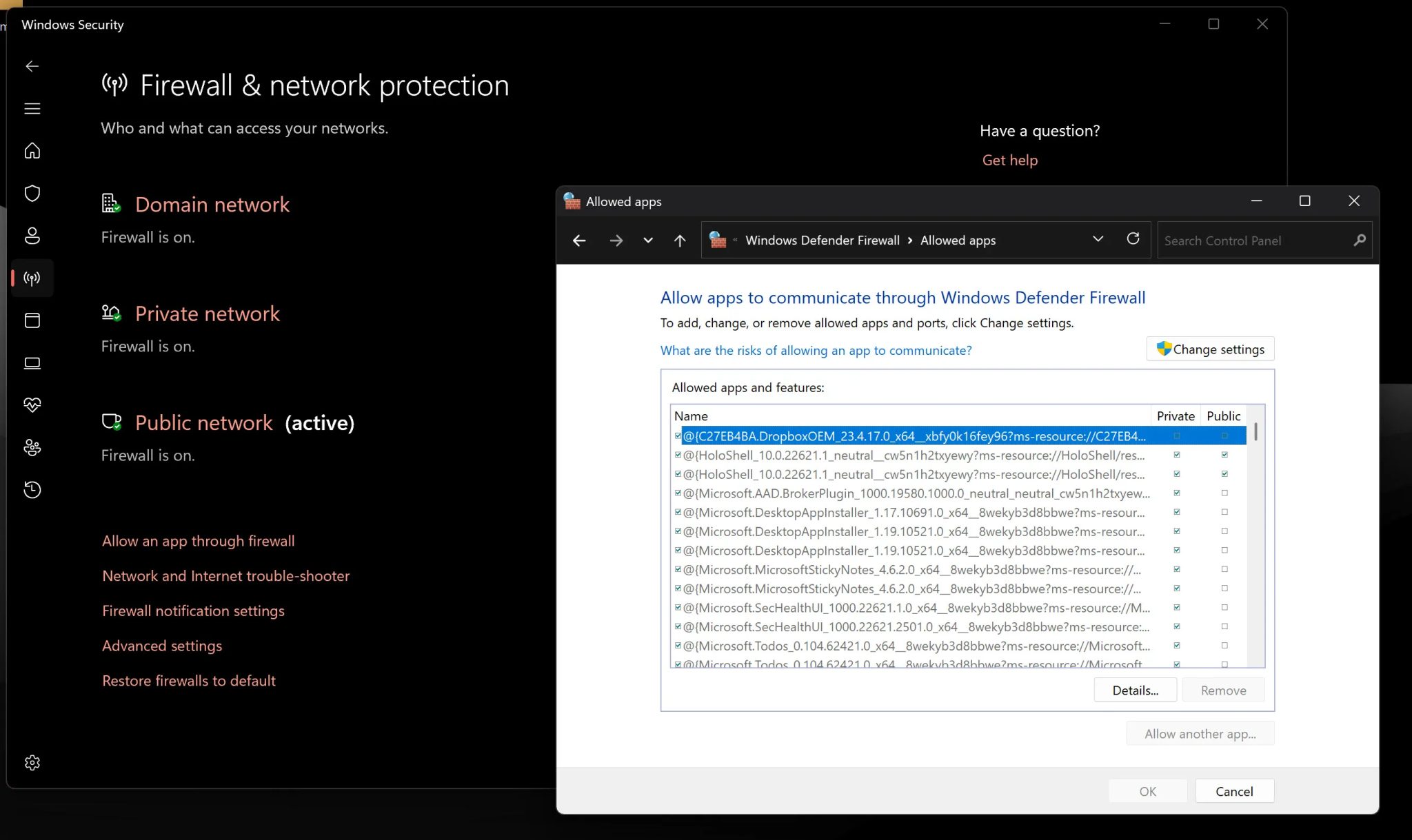

5. إعدادات جدار الحماية والشبكة بشكل صحيح

عند الاتصال بشبكة Wi-Fi الجامعة أو الشبكات العامة الأخرى في أماكن مثل المكتبات والمقاهي، يعمل جدار الحماية المُكوَّن بشكل صحيح كحاجز بين جهازك المحمول والتهديدات المحتملة على الشبكة. لحسن الحظ، يتضمن كل من Windows و macOS جدران حماية مدمجة تتيح لك حظر الاتصالات الواردة والصادرة من جهازك.

يقسم Windows أي شبكات تتصل بها إلى فئتين: عامة وخاصة. يمكنك تكوين جدار الحماية الخاص بك للسماح أو حظر البرامج الفردية على الشبكات العامة أو الخاصة حسب متطلباتك. هناك عدة طرق لفتح لوحة التحكم في جدار حماية Windows، وبعد ذلك يمكنك تحديد البرامج التي تريد السماح لها بالمرور عبر جدار الحماية.

يتعامل macOS مع هذا الأمر بشكل مختلف، حيث توجد إعدادات جدار الحماية ضمن قسم الشبكة في إعدادات النظام. هنا، يمكنك إضافة أو إزالة البرامج لحظر أي اتصالات غير مرغوب فيها من الإنترنت أو الشبكات الأخرى.

بالإضافة إلى إعدادات جدار الحماية، أوصي بتعطيل اكتشاف الشبكة على Windows. سيؤدي تعطيل هذا الإعداد إلى جعل جهاز الكمبيوتر الخاص بك غير مرئي لأجهزة الكمبيوتر الأخرى على الشبكة، وهو ما قد يكون مفيدًا في شبكات Wi-Fi العامة حيث قد يتجسس المتسللون.

6. تفعيل خاصية تتبع الجهاز (إذا كانت متاحة)

تُعدّ خاصية تتبع الأجهزة في أجهزة اللابتوب أداةً قيّمةً للغاية، خاصةً في حالات فقدان الجهاز داخل الحرم الجامعي أو سرقته. لحسن الحظ، توفر كل من Windows و macOS حلولًا مدمجة لتتبع الأجهزة، مما يساعد في تحديد موقع اللابتوب المفقود بدرجة معينة من الدقة.

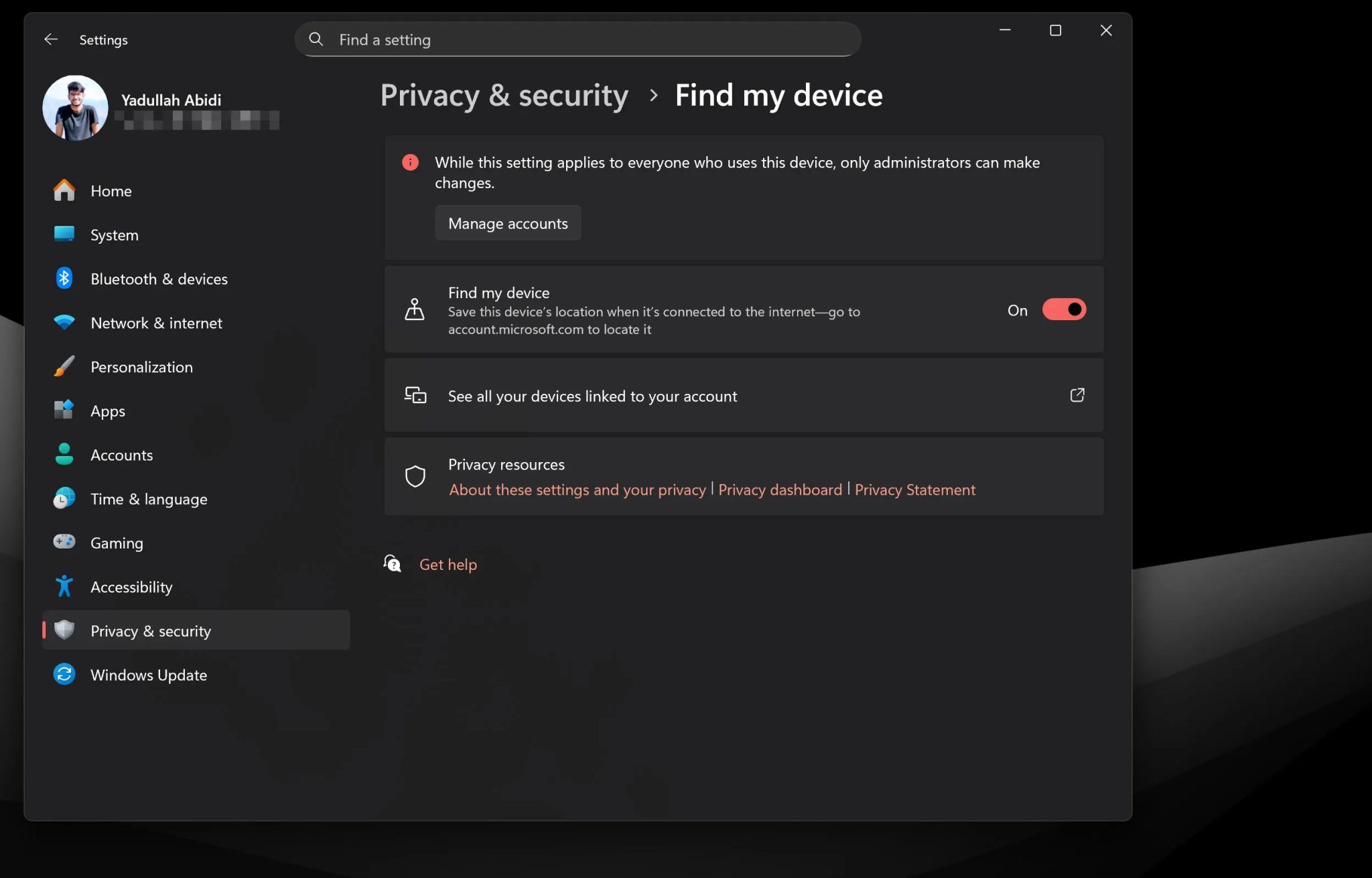

إذا كنت تستخدم نظام Windows، فعِّل خيار Find my device (العثور على جهازي) الموجود ضمن إعدادات Privacy & security (الخصوصية والأمان) في تطبيق إعدادات Windows 11. تعمل هذه الخاصية على تحديث موقع اللابتوب باستمرار طالما أنه متصل بالإنترنت. يمكنك زيارة الموقع account.microsoft.com لتحديد موقعه عند الحاجة.

أما إذا كنت تستخدم جهاز MacBook، فستستفيد من شبكة Find My الخاصة بشركة Apple. ما عليك سوى تفعيل خاصية Find My Mac (العثور على جهاز Mac الخاص بي) الموجودة ضمن إعدادات iCloud، وبذلك تكون قد أتممت العملية.

تعمل خاصيتا التتبع في كل من Windows و macOS بطريقة مماثلة إلى حد كبير. ومع ذلك، قد يكون لديك فرصة أفضل في تتبع جهاز macOS ببساطة لأن شبكة Find My الخاصة بشركة Apple أوسع بكثير من نظيرتها في Windows. تأكد من تفعيل خدمات الموقع على اللابتوب الخاص بك لضمان عمل الخاصية بكفاءة. تفعيل هذه الخاصية يعتبر خطوة استباقية لحماية جهازك وزيادة فرص استعادته في حال فقدانه أو سرقته، مما يجعله استثمارًا بسيطًا ولكنه فعال في أمان بياناتك وخصوصيتك.

7. مراجعة إعدادات الخصوصية في نظام التشغيل والمتصفح

تجمع أنظمة التشغيل Windows و macOS كميات هائلة من البيانات حول المستخدمين. لضمان التحكم الكامل في جهازك، من الضروري مراجعة إعدادات الخصوصية في Windows وتعديلها على الفور. هذه الخطوة تمنحك سيطرة أكبر على المعلومات التي يتم جمعها.

قد يتطلب تفعيل بعض الميزات، مثل تتبع الجهاز في حالة الفقدان أو السرقة، تمكين بعض الإعدادات التي قد تبدو متطفلة على الخصوصية، مثل خدمات الموقع. على الرغم من وجود فوائد للسماح لنظام Windows بجمع بعض بياناتك، إلا أن الأمر يعود إليك لتقييم ما إذا كانت هذه الفوائد تفوق المخاطر المحتملة على خصوصيتك. يجب عليك الموازنة بين سهولة الاستخدام وحماية معلوماتك الشخصية.

يتمتع مستخدمو أجهزة Mac بمستوى أعلى من الخصوصية بفضل إعدادات الخصوصية الافتراضية القوية التي توفرها Apple. ومع ذلك، يوصى بشدة بمراجعة إعدادات الأمان والخصوصية وتخصيص تفضيلات المشاركة وأي جوانب أخرى لا ترغب في أن تكون Apple على علم بها. هذا يضمن أنك تتحكم بشكل كامل في بياناتك.

يعتبر اختيار المتصفح قرارًا شخصيًا، وتختلف إعدادات الخصوصية التي تحتاج إلى تعديلها وفقًا لذلك. ومع ذلك، إذا كانت حماية خصوصيتك على الإنترنت أولوية قصوى، فمن المستحسن تجنب استخدام Chrome. هناك بدائل أفضل تركز على الخصوصية.

خلال بحثي عن المتصفح المثالي لنظام Windows، قمت بتجربة العديد من الخيارات التي تركز على الخصوصية، بما في ذلك Brave و Firefox و Zen و Avast Secure Browser. إذا كنت تفضل البقاء على Chrome، فهناك إعدادات يمكنك تغييرها لحماية خصوصيتك على Chrome. ومع ذلك، ضع في اعتبارك أن هذه التعديلات قد لا تكون كافية لتحقيق مستوى الخصوصية الذي توفره المتصفحات الأخرى المصممة خصيصًا لهذا الغرض.

العودة إلى الدراسة يمكن أن تكون وقتًا مثيرًا. ومع ذلك، من الضروري إجراء فحص أمني شامل لأجهزتك قبل الانغماس في فوضى الحرم الجامعي. تأكد من أنك مستعد لحماية بياناتك وخصوصيتك في بيئة جديدة.